환경: 칼리 리눅스, Oracle VM VirtualBox

- DB에 연결하는 방법

- msfdb init: db를 초기화

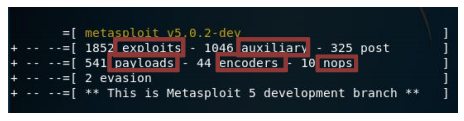

- 메타 디스플로잇 실행

- 현재 버전과 모듈의 개수들을 알 수 있다.

| Exploit | 실제로 취약점을 공격하여 해킹을 시도하는 공 격 모듈 |

| Auxiliary | 보조모듈, 두로 스캐닝을 위한 용도로 사용 Payload를 실행하지 않음 |

| Payload | Exploit이 성공되면 실행함 |

| Encoders | Payload를 타겟까지 제대로 전달하기 위한 모 듈 |

| Nops | nop이라고 하는 어셈블리 명령어를 이용해서 payload 크기를 일정하게 유지시켜주는 모듈 |

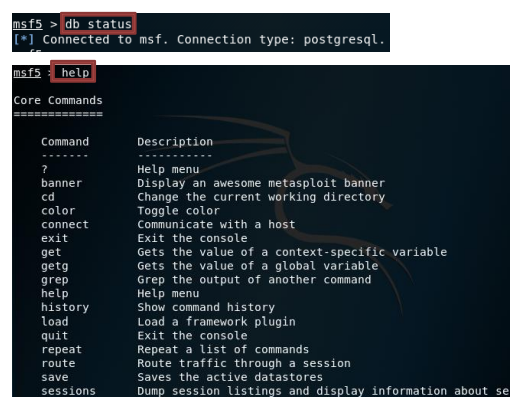

- db status: 데이터베이스가 잘 연결이 되었는지 확인하는 명령어

- help: 각종 명령어에 대한 설명

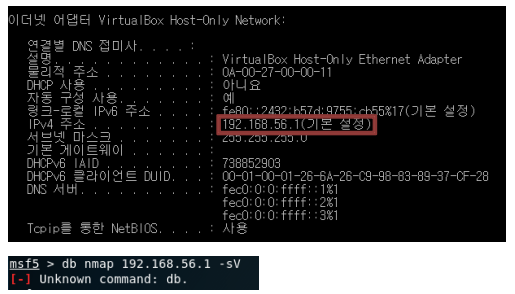

- ipconfig /all을 이용하여 ip주소를 알아낸다.

- db nmap (메타스플로잇 ip) –sV에서 위해서 구한 ip주소를 메타스플로잇 ip로 이용하여 옵션 –sV의 버전 정보를 알아야 하는데 되지 않았다.

- Services: namp의 결과를 바로 확인할 수 있는 명령어

- 아까 nmap이 되지 않았기 때문에 결과가 보이지 않는다

- search: 특정 서비스의 이름을 키워드로 해서 모듈을 찾는 명령어

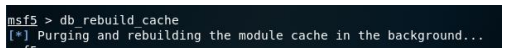

- db_rebuild_cache: 백그라운드로 캐시를 형성해서 모듈의 검색 속도를 높임

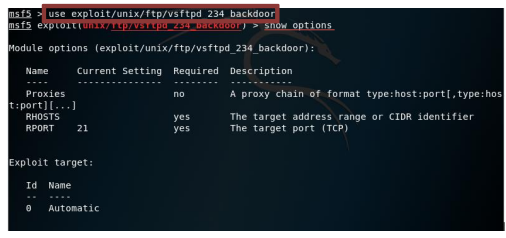

-use (search vsftpd의 name)

- show options: 설정해야 할 옵션

- set rhost (메타스플로잇 ip주소): rhost의 ip주소가 설정

- run: 모듈을 실행하는 명령어

- id: uid와 gid가 root인 것을 확인

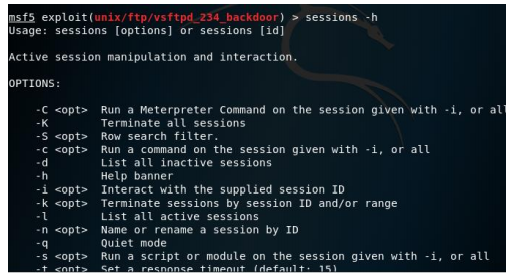

- sessions: 백그라운드에 열려있는 session의 정보를 표시

- sessions –h: 세부 옵션을 표시

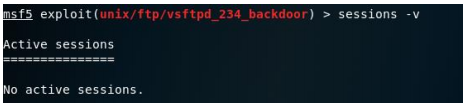

- sessions –v: 세션이 어떤 모듈로부터 생성이 되었는지 알 수 있음

- 돌아갈 수 없었음. 왜냐하면 현재 사용하고 있는 session의 ID를 모르기 때문

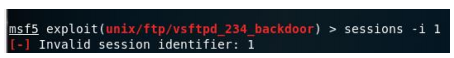

- 아까 사용하고 있는 세션이 없었기 때문에 종료 또한 되지 않는다.

홖경설정을 다 해줬지만 되지 않는 이유를 알지 못하겠다. 추후에 다른 가상머신을 이용 하는 등의 방법을 고안해야 할 것 같다